Obtenez 93 % de réduction sur la durée de vie

Offre exclusive

Ne manquez pas cette offre, elle est livrée avec Password Manager GRATUITEMENT.

Obtenez 93% éteint allumé FastestVPN et profiter PassHulk Password Manager Sauvegardes

Obtenez cette offre maintenant !By Jeanne Smith Commentaires 7 minutes

Facebook, Microsoft, PayPal et Google sont tous des entreprises très ciblées par des attaques d'usurpation d'URL. Bien que l’usurpation d’identité et le phishing diffèrent, ils sont souvent confondus. Cependant, l’intention des deux est la même : recueillir illégalement vos informations personnelles, ce qui conduit principalement à des avantages monétaires.

« Vous pouvez désormais voyager à Bali pour 100 $ ; cliquez ici pour les détails du voyage ! Cela ne ressemble-t-il pas à une offre trop difficile à rater ? Avec une augmentation rapide du nombre de célébrités glorifiant les voyages à Bali, au fond de nous, nous voulons tous la visiter une fois. Cependant, les notifications et les liens ne marquent que le début d’une attaque d’usurpation d’identité.

Parfois, la perte de données commence immédiatement dès le moment où vous cliquez sur le lien frauduleux, et parfois, cette perte attend quelques redirections de sites Web. Dans les deux cas, personne ne peut dormir avec l’horreur de voir son argent s’écouler de son compte bancaire.

En regardant le bon côté des choses, il existe des moyens d’atténuer une attaque d’usurpation de lien. Mais avant cela, vous devez comprendre comment fonctionnent ces attaques. Cet article couvre tout cela. Allons-y !

Remarque: Vos informations ne sont en sécurité en ligne que lorsque vous utilisez un VPN fiable, comme FastestVPN, qui cache votre adresse IP. En vous connectant à un emplacement de serveur différent, le VPN masque vos activités en ligne et déguise votre emplacement visible en original.

De plus, il vous protège de la menace d’usurpation d’URL. Lorsque vos informations sont protégées contre toute fuite en ligne, les risques d’usurpation d’identité sont réduits.

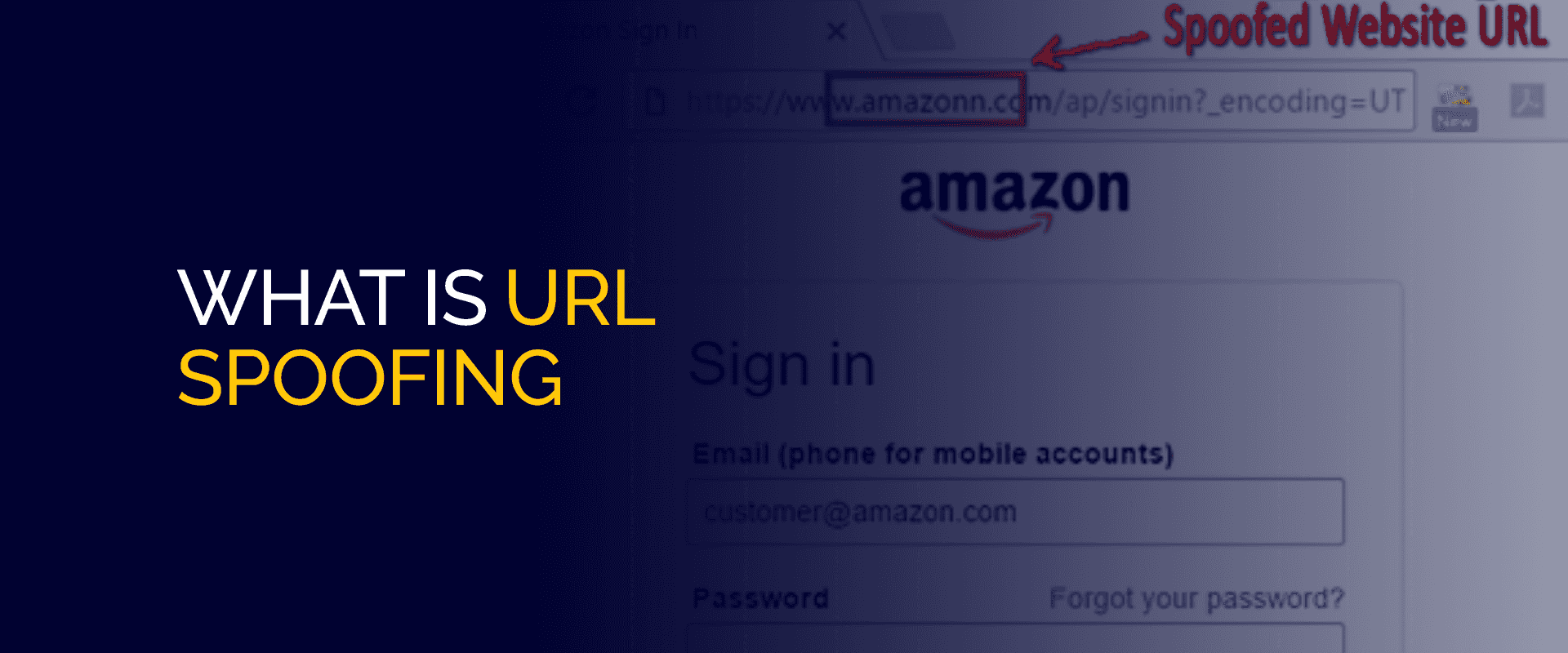

L'usurpation d'URL est la tentative d'un chapeau noir d'envoyer un lien frauduleux qui se déguise en source légitime. Et le but principal est de voler vos données lorsque vous cliquez sur ces liens.

La menace ne se limite pas au lien frauduleux. Au lieu de cela, il s’étend jusqu’à votre parcours vers le site de l’URL frauduleuse. Même l’URL frauduleuse ressemble à la page d’accueil d’une entreprise connue en laquelle vous avez confiance. Il vous incite ensuite à fournir vos informations sensibles. Et dès que vous le faites, vous devenez victime d’une cyberattaque.

Généralement, un site usurpé contient :

Selon une rapport du FBI, en 2022, il y a eu des milliers d'attaques d'usurpation d'URL à grande échelle où des pirates se sont déguisés en grandes entreprises pour tromper leurs victimes.

Généralement, un lien frauduleux utilise une URL http:// au lieu de https://, où « S » signifie « sécurisé ». Un site usurpé s’accompagne toujours d’un trafic mondial généreux. Le lien frauduleux est envoyé aux personnes par e-mail et SMS. Principalement, l’URL frauduleuse offre une offre irrésistible que vous ne pouvez pas vous permettre de manquer : elle constitue le signal d’alarme d’une attaque d’usurpation d’identité.

En tant que passionné de voyages, vous êtes constamment à la recherche des meilleures offres de voyage. De l’exploration des plages trompeusement réelles de Miami à l’exploration du pôle Nord, vous aimez parcourir le monde.

Un jour, vous recevez un email indiquant :

"Nouvelles excitantes! Vous avez été sélectionné comme l’un de nos gagnants exclusifs pour une tournée européenne spectaculaire d’une semaine ! Saisissez l’instant et inscrivez-vous maintenant en cliquant sur le lien ci-dessous. Agissez vite : cette offre incroyable expire dans seulement une heure ! Ne manquez pas l’occasion de vous lancer dans une aventure inoubliable !

Lorsque vous cliquez sur l’URL frauduleuse, vous êtes sur le point de perdre vos informations personnelles, ce qui entraîne principalement une perte monétaire via cette URL frauduleuse. Dans certains cas, vous risquez d’être victime d’une attaque d’usurpation d’identité dès que vous cliquez sur le lien d’usurpation d’identité. Ou, si vous avez de la chance, vous pouvez être épargné jusqu’à ce que vous vous inscriviez et fournissiez des informations sensibles sur ce lien frauduleux.

Voici les types d’attaques d’usurpation d’identité :

Cette forme courante d'usurpation d'identité cible les victimes via la communication par courrier électronique. L'expéditeur adopte l'apparence d'une source fiable, en utilisant une adresse e-mail ressemblant à l'adresse authentique.

Cela peut impliquer d'imiter un domaine de messagerie reconnu ou de modifier légèrement l'adresse en tant qu'URL frauduleuse.

Comme l’usurpation d’identification de l’appelant, l’usurpation de messages texte implique que les attaquants envoient des messages SMS en utilisant le numéro de téléphone ou l’identifiant de l’expéditeur d’une autre personne. L'acteur malveillant tente de dissimuler son identité à l'aide d'un identifiant d'expéditeur alphanumérique.

Une méthode d'usurpation d'identité répandue est souvent associée à des e-mails trompeurs contenant des liens vers des sites. L’usurpation d’identité d’un site Web consiste à créer une URL frauduleuse d’un site Web contrefait, reflétant fidèlement une URL fiable ou bien connue.

Ces sites présentent généralement un login page où les victimes sont invitées à saisir des informations sensibles.

Le système de noms de domaine (DNS) est une couche de sécurité pour l'accès aux sites Web. L'usurpation d'identité DNS implique des pratiques trompeuses visant à garantir aux utilisateurs que l'URL d'usurpation d'identité affichée correspond au site Web prévu.

L'usurpation d'identité et le phishing, bien que interconnectés, représentent des menaces de cybersécurité. L'usurpation d'identité manipule les origines des communications, comme les e-mails ou les sites Web avec une URL frauduleuse, créant ainsi des impressions trompeuses.

Le phishing, une stratégie plus large, utilise fréquemment l'usurpation d'identité en se faisant passer pour des entités dignes de confiance pour tromper les individus et les amener à révéler des informations sensibles. Selon Statesman, au cours du dernier trimestre 2022, environ 1.35 million de sites Web de phishing distincts ont été identifiés dans le monde, ce qui indique une légère augmentation par rapport au trimestre précédent.

Bien que l’usurpation d’identité soit une technique trompeuse, tous les cas n’impliquent pas une intention malveillante. Toutefois, le phishing cherche intrinsèquement à exploiter les individus en sollicitant frauduleusement des données confidentielles. Les deux présentent des risques importants dans le paysage de la cybersécurité.

Forbes mentionne que le phishing est une pratique répandue la cybercriminalité, avec plus de 500 millions d’incidents signalés en 2022. Toutefois, les termes spoofing et phishing sont souvent utilisés de manière synonyme malgré leurs différences majeures.

Voici les principales différences entre le phishing et l’usurpation d’identité :

| Phishing | Spoofing |

| Son objectif est de voler des informations. | Il imite l’identité d’une autre personne. |

| Considéré comme une fraude car il implique le vol d'informations. | Le but n’est pas de commettre une fraude mais de répliquer l’email ou le numéro de téléphone de la victime. |

| Elle est réalisée grâce à l’utilisation de méthodes d’ingénierie sociale. | Encourage l’installation de logiciels malveillants sur l’ordinateur de la victime. |

Voici les principaux signes d’une attaque d’usurpation d’identité :

L’URL d’usurpation d’identité http:// indique souvent que la connexion au site n’est pas sécurisée et qu’il est possible qu’elle vole vos informations sensibles. D'un autre côté, un site sécurisé a toujours une URL https://, où le « s » signifie « sécurisé ».

Une attaque d’usurpation d’identité comporte toujours une offre intéressante à laquelle il est souvent difficile de résister. Il peut s'agir d'une offre difficile à accepter, qui peut concerner des cartes-cadeaux, des projets de voyage ou des cadeaux. Et ils sont généralement assortis d’un délai qui encourage l’urgence.

La plupart des chapeaux noirs possèdent toute l’expertise technique mais aucune connaissance en grammaire. Vous verrez probablement des fautes d’orthographe, des problèmes de grammaire et des informations de contact suspectes, qui déclenchent un signal d’alarme clair.

Si vous avez sélectionné ce qui semble être un lien authentique et que le site Web reflète une source fiable, il est crucial de vérifier s’il utilise HTTPS. Dans le cas contraire, il est conseillé de sortir rapidement.

D’après une rapport, pour une organisation comptant entre 1 et 250 employés, environ un e-mail reçu sur 323 est malveillant. À l’inverse, pour les organisations comptant entre 1001 1500 et 823 XNUMX employés, le ratio passe à un e-mail malveillant pour XNUMX reçus.

Avant d’être victime de ces e-mails, voici quelques moyens d’atténuer une attaque d’usurpation d’identité :

Assurez-vous de configurer les protocoles de sécurité avancés pour vos e-mails, tels que l'authentification à deux facteurs (2FA) et autres. Il vous aide à rester protégé contre toutes les attaques d’usurpation d’e-mails.

Utiliser un service fiable, comme FastestVPN, est désormais indispensable pour rester en ligne. Une fois connecté à un serveur VPN, vous pouvez tirer parti de ses fonctionnalités inégalées, comme IKEv2, WireGuard, L2TP, etc. Avec celles-ci, vous êtes assuré de ne jamais vous soucier des fuites de données ou d'être victime d'une attaque d'usurpation d'identité.

Si vous avez sélectionné un lien qui semble authentique et que le site Web ressemble à une source fiable, il est essentiel de vérifier si l'URL d'usurpation d'identité utilise HTTPS. Dans le cas contraire, il est recommandé de quitter le site immédiatement.

Voici les principaux signes qui indiquent que quelqu'un vous usurpe :

Un exemple d’usurpation d’identité d’un site Web est celui d’un attaquant créant un site Web principalement à des fins d’usurpation d’identité. Un lien frauduleux malveillant vous attire vers le site Web et vous incite à fournir vos informations personnelles.

Les 3 types courants d’usurpation d’identité sont l’usurpation d’identité de l’appelant, l’usurpation de SMS et l’usurpation de domaine.

L'usurpation d'identité n'est pas directement un malware. Il s'agit plutôt d'une tentative de propagation de logiciels malveillants.

À la différence du phishing, l’usurpation d’URL vise à inciter les utilisateurs à révéler des informations personnelles, ce qui entraîne souvent des pertes financières. Les sites usurpés imitent des sources fiables, en utilisant des logos volés et une marque familière.

Les signes d'une attaque d'usurpation d'identité incluent l'usurpation d'URL HTTP, des offres alléchantes, des erreurs grammaticales et la réplication de marques connues. Cependant, les mesures d'atténuation impliquent principalement l'utilisation d'un VPN fiable, comme le FastestVPN.

© Copyright 2024 VPN le plus rapide - Tous droits réservés.

Ne manquez pas cette offre, elle est livrée avec Password Manager GRATUITEMENT.

Ce site utilise des cookies afin que nous puissions vous offrir la meilleure expérience utilisateur possible. Les informations sur les cookies sont stockées dans votre navigateur et remplissent des fonctions telles que vous reconnaître lorsque vous revenez sur notre site Web et aider notre équipe à comprendre quelles sections du site Web vous trouvez les plus intéressantes et utiles.

Le cookie strictement nécessaire doit être activé à tout moment afin que nous puissions enregistrer vos préférences pour les paramètres de cookies.

Si vous désactivez ce cookie, nous ne pourrons pas enregistrer vos préférences. Cela signifie que chaque fois que vous visitez ce site, vous devrez activer ou désactiver à nouveau les cookies.