Ganhe 93% de desconto no Lifetime

Oferta exclusiva

Não perca esta oferta, ela vem com o Gerenciador de Senhas GRATUITO.

Get 93% desligado em FastestVPN e aproveitar PassHulkName Password Manager GRATUITA

Obtenha este negócio agora!By Jane Smith Sem comentários 7 minutos

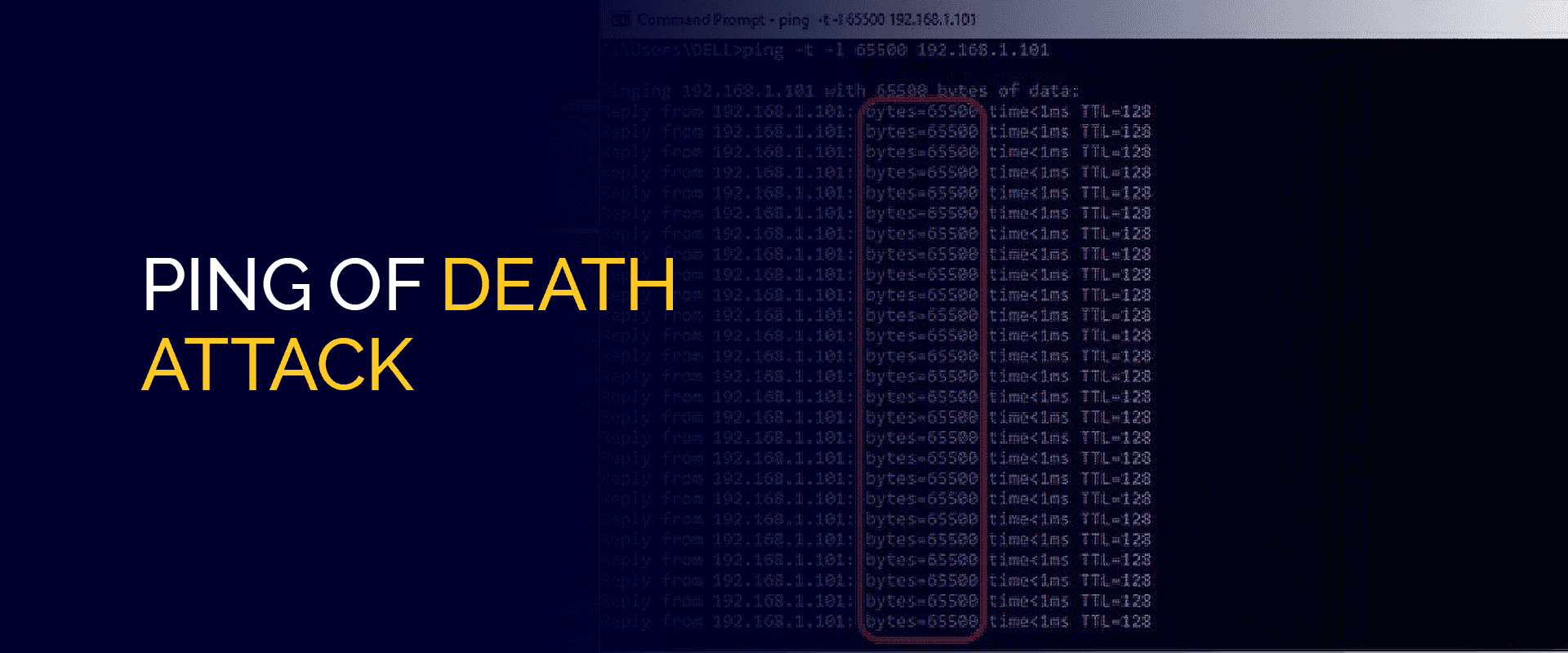

Durante um ataque de ping da morte, uma única máquina envia um pacote de dados de ping anormalmente grande para o sistema de destino, fazendo com que o PC do destinatário trave. Em alguns casos raros, esse ataque concede aos hackers acesso não autorizado ao computador comprometido, permitindo que eles executem malware mal-intencionado.

Um “ping” é um comando de rede do Protocolo da Internet para determinar se um host está online e acessível. Inicialmente visto como uma técnica herdada, acreditava-se que manter-se atualizado com o software atual garantiria a segurança.

No entanto, os hackers reviveram e modificaram esse método, apresentando novas versões do ataque até 2020, onde 69% das grandes empresas viram um aumento nos ataques DDoS. Embora Ping of Death pareça apenas ler um capítulo anterior, a mesma abordagem ainda pode ser usada.

Na mira de hackers maliciosos estão sistemas como laptops ou servidores, que eles pretendem congelar ou travar.

Para conseguir isso, eles elaboram um plano para executar um ataque ping of death (PoD), também conhecido como ataque de negação de serviço (ataque DDoS). O ataque envolve o envio de um pacote maior que o tamanho permitido para o sistema de destino.

As ocorrências iniciais de ataques de ping de morte ocorreram durante os anos 1990 e início dos anos 2000. Posteriormente, os desenvolvedores abordaram as preocupações atualizando o código, levando a maioria dos usuários a acreditar que a ameaça havia sido mitigada.

No entanto, em 2013, o ataque ressurgiu, levando os usuários de PCs com Internet Explorer a baixar correções para proteger seus sistemas contra vulnerabilidades e travamentos. A Microsoft respondeu prontamente lançando 19 correções em um único dia.

O ping da morte voltou em outubro de 2020, levando a Microsoft a fornecer correções aos usuários mais uma vez para eliminar o risco e aumentar a segurança. Os meios de comunicação também aumentaram a conscientização sobre a ameaça, alertando os usuários de que os hackers podem explorar esse ataque para obter o controle de seus dispositivos e executar programas maliciosos.

É crucial observar que o ping da morte raramente atinge grandes entidades como servidores. Em vez disso, visa desativar computadores e dispositivos específicos, levando a problemas como a infame “tela azul da morte” ou tornando os smartphones não funcionais.

Essa técnica ameaça qualquer dispositivo conectado à Internet, incluindo dispositivos IoT, como geladeiras inteligentes. E considerando a expansão da IoT, espera-se que o mercado de segurança cibernética se aproxime 650 bilhões dólares americanos até 2030.

Um ataque PoD inicia com um hacker enviando um ping para o sistema de destino, recebendo uma resposta de eco confirmando a conexão entre as máquinas de origem e destino.

Normalmente, os pacotes de ping são relativamente pequenos, com o tamanho máximo permitido para pacotes de ping IP4 sendo 65,535 bytes. Em um ataque PoD, o hacker interrompe o sistema enviando pacotes de ping maiores que 110,000 bytes para o sistema de destino.

Devido a limitações específicas do sistema TCP/IP, grandes tamanhos de pacotes devem ser divididos em segmentos menores, que estão bem abaixo da restrição de tamanho máximo. A máquina de destino então tenta remontar esses segmentos, fazendo com que o tamanho geral do pacote ultrapasse o limite, levando a um estouro de buffer. Consequentemente, a máquina de destino pode travar, congelar ou reiniciar.

Esse ataque também pode ser realizado usando os protocolos TCP, UDP e IPX, visando essencialmente qualquer coisa que envie um datagrama IP.

Aqui estão as principais técnicas de mitigação de ataques DDoS:

Uma VPN confiável, como FastestVPN, ajuda a mitigar ataques DDoS ocultando seu endereço IP. Seu endereço de protocolo de Internet é a principal dica para os hackers; conectando-se a um servidor diferente, como o servidor dos EUA, você pode facilmente disfarçar sua localização original rapidamente.

Fazer isso não vazará seu endereço e os chapéus pretos nunca poderão interceptar a rede. Enquanto isso, todas as suas atividades online são quase intratáveis, graças ao AES de nível militar criptografia 256-bit e outros recursos exclusivos em FastestVPN.

Quando nos deparamos com altos volumes de tráfego direcionados a um host, nossa prática padrão é permitir apenas o máximo de tráfego que o host pode manipular sem arriscar sua disponibilidade. Essa abordagem é chamada de limitação de taxa. As soluções avançadas de segurança podem ir além, permitindo seletivamente a comunicação autorizada com base na análise de pacotes individuais.

Para conseguir isso, a primeira etapa é identificar as características típicas do tráfego legítimo que o destino recebe e comparar cada pacote com essa linha de base estabelecida.

Para combater os ataques DDoS de forma eficaz, uma estratégia importante envolve minimizar a superfície de ataque, o que limita as opções disponíveis para os invasores e permite a implementação de defesas em um local centralizado.

O objetivo é evitar a exposição de aplicativos ou recursos a portas, protocolos ou aplicativos desnecessários que não exijam comunicação com eles. Ao fazer isso, os pontos de ataque em potencial são reduzidos, permitindo uma abordagem mais focada na mitigação.

Coloque os recursos de processamento atrás de redes de distribuição de conteúdo (CDNs) ou balanceadores de carga, garantindo que o acesso direto à Internet seja restrito a elementos de infraestrutura específicos, como servidores de banco de dados.

Além disso, firewalls ou listas de controle de acesso (ACLs) podem ser utilizados para gerenciar e controlar o tráfego que atinge seus aplicativos em cenários específicos.

Para mitigar ataques PoD, a pilha TCP do destinatário precisa passar por modificações para validar o tamanho total dos pacotes IP e alocar espaço de buffer suficiente para remontagem.

Uma medida adicional envolve truncar a solicitação de IP para caber nos buffers alocados, evitando o possível estouro de heap devido à reescrita. Como bloquear completamente todas as solicitações de ping para proteger contra ataques de PoD não é viável, uma abordagem alternativa é filtrar seletivamente as solicitações de ping fragmentadas durante o processamento de consultas de ping não fragmentadas.

Um ataque ping of death (PoD) é uma negação de serviço (ataque DDoS). O ataque envolve a entrega de um pacote ao sistema de destino maior que o tamanho máximo permitido.

Um ataque de negação de serviço (DoS) ou ping of death afeta significativamente o tempo de resposta da rede. Um ataque distribuído de negação de serviço (DDoS) é ainda mais grave, causando uma redução ainda maior na resposta da rede em comparação com um ataque DoS.

Sim, um ataque de ping da morte é um ataque de negação de serviço (DDoS) no qual o hacker envia um pacote maior que o tamanho máximo de recebimento - levando à falha do computador do usuário.

Ambos envolvem o envio de uma quantidade significativa de pacotes de solicitação de eco ICMP. No entanto, os ataques Smurf são particularmente problemáticos devido à sua capacidade de aproveitar as características da rede de transmissão para amplificar seu potencial destrutivo.

Embora o ataque Ping of Death tenha ganhado força durante os anos 90, é apenas uma conversa do passado hoje. Mas a história ensina e treina mentes excelentes. Dito isso, você ainda pode esperar que essa abordagem de ataque DDoS seja usada para roubo de dados.

Uma ótima maneira de mitigar esse ataque é usar uma VPN confiável, como FastestVPN. Ao falsificar seu endereço IP e usar protocolos premium, como o WireGuard, esta deve ser sua melhor aposta!

© de Copyright 2024 VPN mais rápida - Todos os direitos reservados.

Não perca esta oferta, ela vem com o Gerenciador de Senhas GRATUITO.

Este site usa cookies para que possamos fornecer a melhor experiência possível para o usuário. As informações dos cookies são armazenadas no seu navegador e executam funções como reconhecê-lo quando você retorna ao nosso site e ajudar a nossa equipe a entender quais seções do site você considera mais interessantes e úteis.

Cookies estritamente necessários devem estar sempre ativados para que possamos salvar suas preferências para configurações de cookies.

Se você desativar este cookie, não poderemos salvar suas preferências. Isso significa que toda vez que você visitar este site, será necessário ativar ou desativar os cookies novamente.