Uzyskaj 93% ZNIŻKI na całe życie

Ekskluzywna oferta

Nie przegap tej oferty, zawiera Menedżera haseł BEZPŁATNIE.

Get 93% Wyłącz włącz FastestVPN i skorzystaj PrzełęczHulk Password Manager DARMOWE

Zdobądź tę ofertę teraz!By Jana Smitha Bez komentarza 7 minut

Facebook, Microsoft, PayPal i Google – wszystkie firmy są głównymi celami ataków polegających na fałszowaniu adresów URL. Chociaż podszywanie się i wyłudzanie informacji różnią się od siebie, często są mylone jako to samo. Jednak cel obu jest taki sam: nielegalne gromadzenie danych osobowych, co przede wszystkim prowadzi do korzyści pieniężnych.

„Możesz teraz pojechać na Bali za 100 dolarów; kliknij tutaj, aby poznać szczegóły podróży!” Czy to nie wygląda na umowę, którą trudno przeoczyć? Wraz z gwałtownym wzrostem liczby gwiazd wychwalających wycieczki na Bali, w głębi duszy każdy z nas chciałby choć raz je odwiedzić. Jednak powiadomienia i łącza oznaczają dopiero początek ataku polegającego na podszywaniu się.

Czasami utrata danych rozpoczyna się już w momencie kliknięcia fałszywego łącza, a czasami utrata ta wymaga kilku przekierowań w witrynie. W obu przypadkach nikt nie może spać z przerażeniem, gdy zobaczy, jak jego pieniądze znikają z kont bankowych.

Patrząc z jaśniejszej strony, istnieją sposoby na złagodzenie ataku polegającego na fałszowaniu łącza. Ale wcześniej musisz zrozumieć, jak działają te ataki. W tym artykule opisano wszystko na ten temat. Zanurzmy się!

Uwaga: Twoje informacje są bezpieczne online tylko wtedy, gdy korzystasz z niezawodnej sieci VPN, np FastestVPN, który ukrywa Twój adres IP. Łącząc się z inną lokalizacją serwera, VPN maskuje Twoje działania online i ukrywa Twoją widoczną lokalizację jako oryginalną.

Co więcej, chroni Cię przed zagrożeniem fałszowania adresów URL. Gdy Twoje informacje są zabezpieczone przed wyciekiem online, ryzyko podrobienia jest zmniejszone.

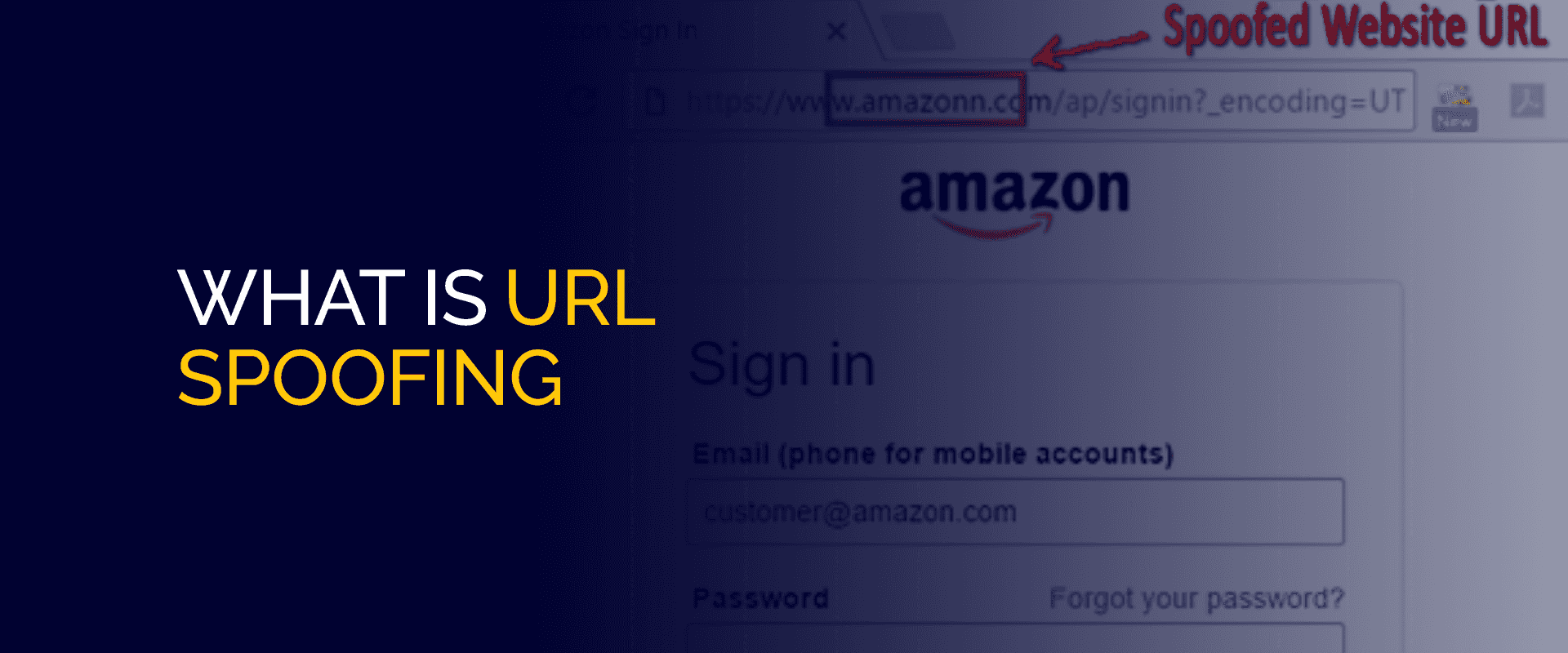

Podszywanie się pod adresy URL to próba wysłania fałszywego linku podszywającego się pod legalne źródło przez czarnego kapelusznika. Głównym celem jest kradzież danych po kliknięciu tych linków.

Zagrożenie nie ogranicza się wyłącznie do fałszywego łącza. Zamiast tego rozciąga się aż do Twojej podróży do witryny z fałszywym adresem URL. Nawet fałszywy adres URL wygląda jak strona główna znanej firmy, której ufasz. Następnie zmusza Cię do podania poufnych informacji. W momencie, gdy to zrobisz, stajesz się ofiarą cyberataku.

Zazwyczaj sfałszowana witryna zawiera:

Zgodnie z jednym z raport FBIw 2022 r. miały miejsce tysiące zakrojonych na szeroką skalę ataków polegających na fałszowaniu adresów URL, podczas których hakerzy przebierali się za duże firmy, aby oszukać swoje ofiary.

Ogólnie rzecz biorąc, fałszywy link wykorzystuje adres URL http:// zamiast https://, gdzie „S” oznacza „bezpieczny”. Sfałszowana witryna zawsze generuje duży ruch na całym świecie. Fałszywy link jest wysyłany do osób za pośrednictwem e-maili i SMS-ów. Przede wszystkim fałszywy adres URL oferuje nieodpartą ofertę, której nie można przegapić – oznaczając czerwoną flagę przed podszywającym się atakiem.

Jako miłośnik podróży przez całe życie szukasz najlepszych ofert turystycznych. Od odkrywania pozornie prawdziwych plaż Miami po odkrywanie Bieguna Północnego – uwielbiasz podróżować po świecie.

Pewnego dnia otrzymujesz e-mail o następującej treści:

"Ekscytujące wiadomości! Zostałeś wybrany jako jeden z naszych ekskluzywnych zwycięzców spektakularnej tygodniowej trasy po Europie! Wykorzystaj ten moment i zarejestruj się już teraz, klikając poniższy link. Działaj szybko – ta niesamowita oferta wygasa już za godzinę! Nie przegap szansy na przeżycie niezapomnianej przygody!

Kliknięcie fałszywego adresu URL powoduje utratę danych osobowych, co przede wszystkim prowadzi do strat pieniężnych w związku z fałszywym adresem URL. W kilku przypadkach istnieje duże prawdopodobieństwo, że padniesz ofiarą ataku polegającego na podszywaniu się zaraz po kliknięciu fałszywego łącza. Lub, jeśli będziesz mieć szczęście, możesz zostać oszczędzony, dopóki się nie zarejestrujesz i nie podasz poufnych informacji pod tym fałszywym linkiem.

Oto rodzaje ataków typu spoofing:

Ta powszechna forma fałszowania atakuje ofiary za pośrednictwem poczty elektronicznej. Nadawca przyjmuje pozory zaufanego źródła, posługując się adresem e-mail przypominającym autentyczny.

Może to obejmować naśladowanie rozpoznanej domeny e-mail lub nieznaczną zmianę adresu w celu uzyskania fałszywego adresu URL.

Podobnie jak fałszowanie identyfikatora dzwoniącego, fałszowanie wiadomości tekstowych polega na wysyłaniu przez atakujących wiadomości SMS przy użyciu numeru telefonu lub identyfikatora nadawcy innej osoby. Złośliwy aktor próbuje ukryć swoją tożsamość za pomocą alfanumerycznego identyfikatora nadawcy.

Powszechnie stosowana metoda fałszowania często łączy się ze zwodniczymi e-mailami zawierającymi linki do witryn. Podszywanie się pod witrynę internetową polega na tworzeniu fałszywego adresu URL fałszywej witryny internetowej, który będzie ściśle odzwierciedlał zaufany lub dobrze znany adres URL.

Witryny te zazwyczaj zawierają: login strona, na której ofiary są proszone o podanie poufnych informacji.

System nazw domen (DNS) to warstwa zabezpieczeń dostępu do stron internetowych. Podszywanie się pod DNS obejmuje zwodnicze praktyki mające na celu zapewnienie użytkowników, że wyświetlany fałszywy adres URL odpowiada zamierzonej witrynie internetowej.

Spoofing i phishing, mimo że są ze sobą powiązane, stanowią odrębne zjawiska zagrożenia cyberbezpieczeństwa. Spoofing manipuluje źródłami komunikacji, takimi jak e-maile lub strony internetowe z fałszywymi adresami URL, tworząc mylące wrażenia.

Wyłudzanie informacji, szersza strategia, często wykorzystuje fałszowanie polegające na podszywaniu się pod podmioty godne zaufania w celu oszukania osób fizycznych w celu ujawnienia poufnych informacji. Według Statistaw ostatnim kwartale 2022 r. na całym świecie zidentyfikowano około 1.35 miliona różnych witryn phishingowych, co wskazuje na marginalny wzrost w porównaniu z poprzednim kwartałem.

Chociaż fałszowanie jest zwodniczą techniką, nie wszystkie przypadki wiążą się ze złymi zamiarami. Jednakże phishing z natury ma na celu wykorzystanie osób fizycznych poprzez oszukańcze pozyskiwanie poufnych danych. Obydwa stwarzają znaczne ryzyko w krajobrazie cyberbezpieczeństwa.

Forbes wspomina, że phishing jest zjawiskiem powszechnym cyberprzestępczość, przy czym w 500 r. zgłoszono ponad 2022 milionów incydentów. Jednak spoofing i phishing są często używane jako synonimy pomimo znaczących różnic.

Oto główne różnice między phishingiem a fałszowaniem:

| phishing | Fałszowanie |

| Ma na celu kradzież informacji. | Imituje tożsamość innej osoby. |

| Uważane za oszustwo, ponieważ wiąże się z kradzieżą informacji. | Celem nie jest popełnienie oszustwa, ale replikacja adresu e-mail lub numeru telefonu ofiary. |

| Odbywa się to poprzez wykorzystanie metod inżynierii społecznej. | Zachęca do instalacji złośliwego oprogramowania na komputerze ofiary. |

Oto główne oznaki ataku polegającego na fałszowaniu:

Adres URL http://spoofing często wskazuje, że połączenie z witryną nie jest bezpieczne i istnieje ryzyko kradzieży poufnych informacji. Z drugiej strony bezpieczna witryna zawsze ma adres URL https://, gdzie „s” oznacza „bezpieczne”.

Atak polegający na podszywaniu się zawsze zawiera ciekawą ofertę, której często trudno się oprzeć. Może to dotyczyć trudnej do zaakceptowania umowy, która może dotyczyć kart podarunkowych, planów podróży lub niektórych prezentów. Zwykle mają termin, który zachęca do pilności.

Większość czarnych kapeluszy ma całą wiedzę techniczną, ale żadnej gramatyki. Prawdopodobnie zobaczysz błędy ortograficzne, problemy gramatyczne i podejrzane dane kontaktowe, które wyraźnie sygnalizują czerwoną flagę.

Jeśli wybrałeś link, który wygląda na autentyczny, a witryna odzwierciedla zaufane źródło, ważne jest, aby sprawdzić, czy korzysta ona z protokołu HTTPS. Jeśli nie, zaleca się natychmiastowe wyjście.

Według raportw przypadku organizacji zatrudniającej od 1 do 250 pracowników około jedna na 323 otrzymane wiadomości e-mail jest złośliwa. Z drugiej strony w przypadku organizacji zatrudniających od 1001 do 1500 pracowników wskaźnik ten wynosi 823 złośliwa wiadomość e-mail na XNUMX otrzymane wiadomości.

Zanim padniesz ofiarą tych e-maili, zapoznaj się z poniższymi sposobami na złagodzenie ataku polegającego na fałszowaniu:

Upewnij się, że skonfigurowałeś zaawansowane protokoły bezpieczeństwa dla swoich e-maili, takie jak uwierzytelnianie dwuskładnikowe (2FA) i inne. Pomaga chronić się przed wszelkimi atakami polegającymi na fałszowaniu wiadomości e-mail.

Korzystanie z niezawodnej usługi, np FastestVPN, jest teraz koniecznością podczas korzystania z Internetu. Po połączeniu się z serwerem VPN możesz korzystać z jego niezrównanych funkcji, takich jak IKEv2, WireGuard, L2TP itp. Dzięki nim masz pewność, że nigdy nie będziesz się martwić wyciekiem danych lub staniem się ofiarą ataku polegającego na podszywaniu się.

Jeśli wybrałeś link, który wygląda na autentyczny, a witryna przypomina zaufane źródło, konieczne jest sprawdzenie, czy fałszywy adres URL wykorzystuje protokół HTTPS. Jeśli nie, zaleca się natychmiastowe opuszczenie witryny.

Oto najważniejsze znaki wskazujące, że ktoś Cię oszukuje:

Przykładem podszywania się pod witrynę internetową jest osoba atakująca tworząca witrynę internetową głównie w celu podszywania się. Złośliwy, fałszywy link przekierowuje Cię do witryny i nakłania do podania danych osobowych.

Trzy popularne typy fałszowania to fałszowanie identyfikatora dzwoniącego, fałszowanie SMS-ów i fałszowanie domeny.

Spoofing nie jest bezpośrednio złośliwym oprogramowaniem. Zamiast tego jest to próba rozprzestrzeniania złośliwego oprogramowania.

W odróżnieniu od phishingu, fałszowanie adresów URL ma na celu oszukanie użytkowników w celu ujawnienia danych osobowych, co często prowadzi do strat finansowych. Sfałszowane witryny naśladują zaufane źródła, wykorzystując skradzione logo i znajomy branding.

Oznaki ataku polegającego na podszywaniu się obejmują fałszywy adres URL protokołu HTTP, kuszące oferty, błędy gramatyczne i replikację znanych marek. Jednak środki łagodzące obejmują przede wszystkim korzystanie z niezawodnej sieci VPN, takiej jak FastestVPN.

© Copyright 2024 Najszybsza sieć VPN - Wszelkie prawa zastrzeżone.

Nie przegap tej oferty, zawiera Menedżera haseł BEZPŁATNIE.

Ta strona korzysta z plików cookie, abyśmy mogli zapewnić Ci najlepszą możliwą obsługę. Informacje o plikach cookie są przechowywane w przeglądarce użytkownika i służą do wykonywania funkcji, takich jak rozpoznawanie użytkownika po powrocie do naszej witryny i pomaganie naszemu zespołowi w zrozumieniu, które sekcje witryny są dla niego najbardziej interesujące i użyteczne.

Ściśle niezbędne pliki cookie powinny być włączone przez cały czas, abyśmy mogli zapisać preferencje dotyczące ustawień plików cookie.

Jeśli wyłączysz ten plik cookie, nie będziemy mogli zapisać Twoich preferencji. Oznacza to, że za każdym razem, gdy odwiedzasz tę stronę, musisz ponownie włączyć lub wyłączyć pliki cookie.